网络攻击溯源技术浅析 |

您所在的位置:网站首页 › 鱼叉攻击 水坑攻击 › 网络攻击溯源技术浅析 |

网络攻击溯源技术浅析

|

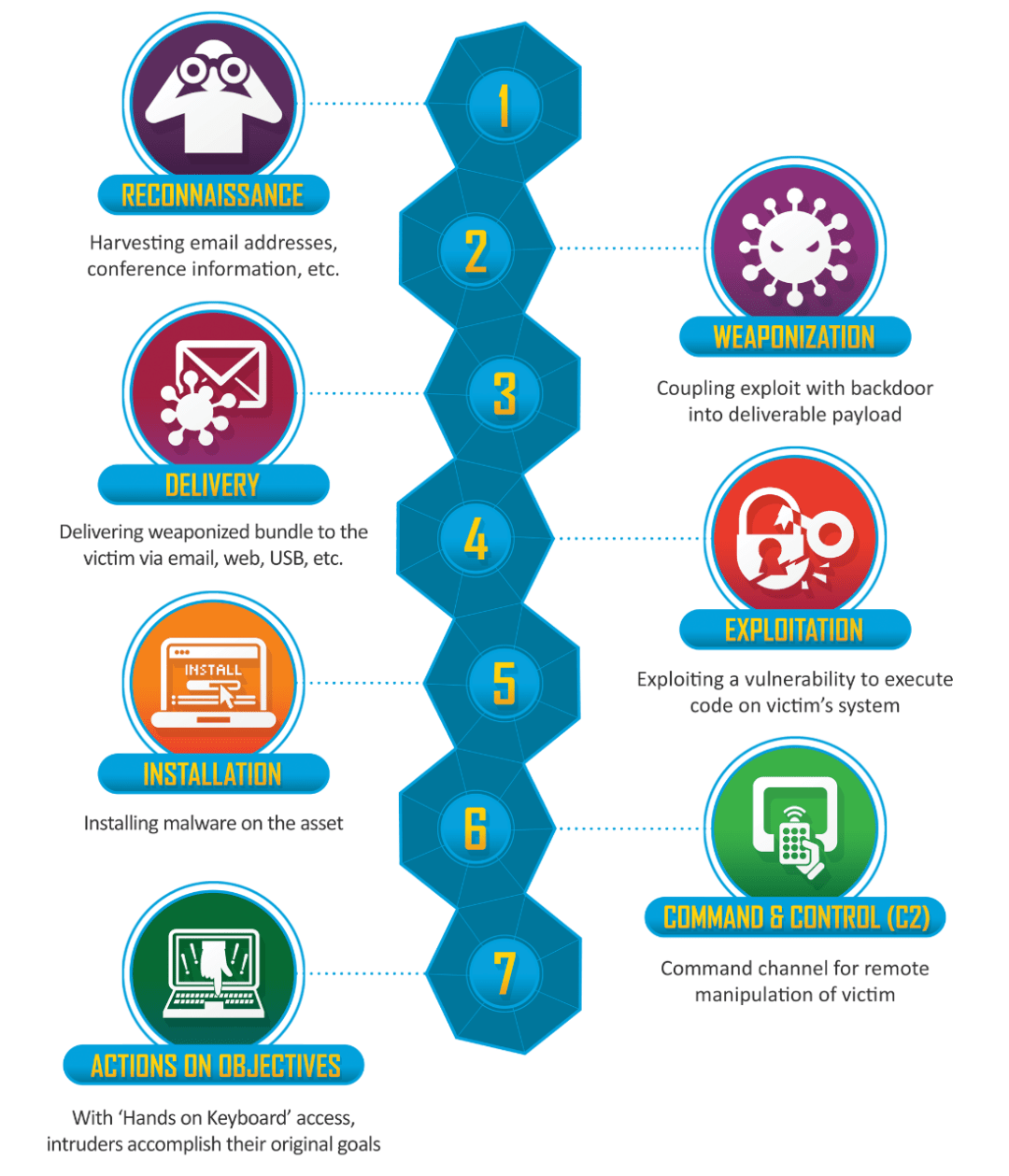

图1 杀伤链模型 攻击溯源技术,国外又被称为“Threat Hunting”,是为了应对外部APT攻击者和内部利益驱动的员工威胁而提出的一种解决方案。威胁狩猎技术不被动地等待与响应,而是通过持续性监测技术,更早、更快地检测和发现威胁,并追踪威胁的源头。威胁狩猎技术强调用攻击者的视角来检测攻击,减少攻击者驻留时间,从而显著地改善组织的安全状况。放眼世界,包括FireEye等为代表的厂商以及越来越多的大型组织也开始进行威胁狩猎。 攻击溯源过程

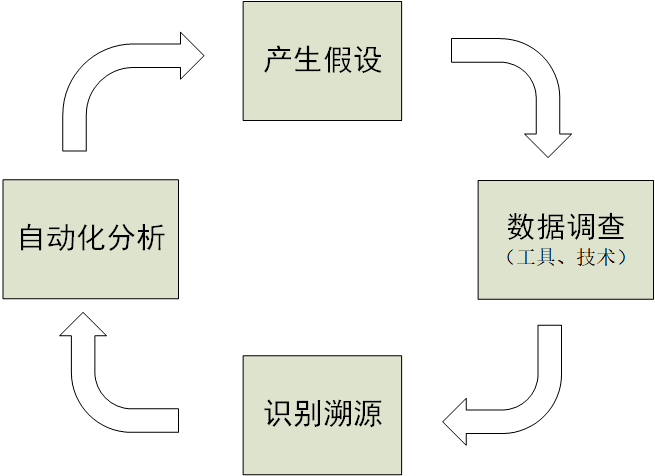

图2 威胁狩猎典型模式 (1)产生假设 攻击溯源从某种活动假设开始,高层次上可以通过风险算法自动生成假设。例如,风险评估算法可以得到基于APT生命周期的行为分析(如建立立足点、升级特权、横向移动行为等),并将其量化为风险评分,为溯源分析提供开端。图3展示了安全公司Mandiant提出的APT攻击生命周期模型。

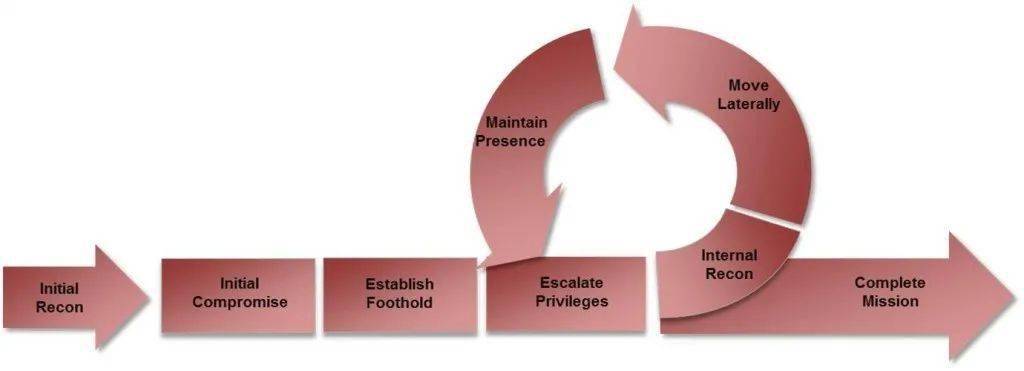

图3 APT生命周期 (2)通过工具和技术进行数据调查 当前的追踪溯源技术主要分为两种:被动和主动技术。被动性技术包括针对潜在恶意行为警报进行取证调查和攻击假设测试。主动溯源追踪技术依靠网络威胁情报(Cyber Threat Intelligence, CTI)产生攻击假设,主动搜索潜在的恶意行为。在这两种情况下都可以使用安全信息及事件管理(security information and event management, SIEM)中存储的数据进行调查,帮助安全分析师更好地调整假设用来发现正在进行的APT攻击。 不论采用哪种方式,都需要通过各种各样的工具和技术研究假设。有效的工具将利用关联分析技术如可视化、统计分析或机器学习等融合不同的网络安全数据。

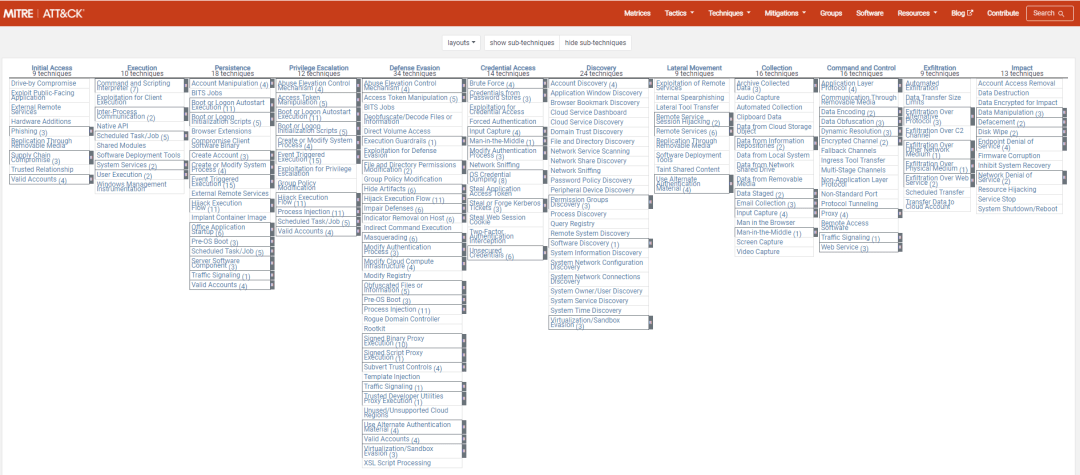

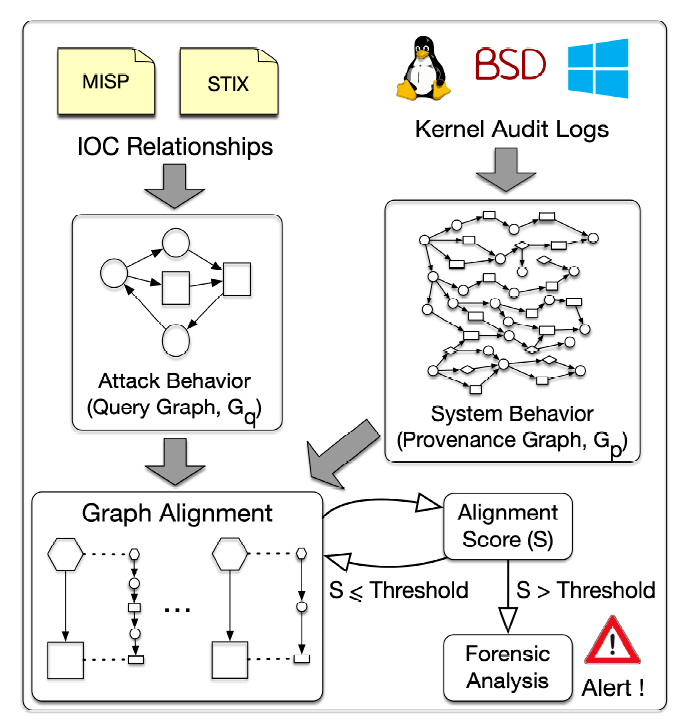

图4 ATT&CK框架 (4)自动化分析 SANS认为自动化是发现威胁的关键。传统上溯源分析是一个手动过程,安全分析师运用相关知识对各种来源的数据验证假设。为了更加高效地进行攻击溯源分析,可以部分自动化或由机器辅助。在这种情况下,分析师利用相关分析软件得知潜在风险,再对这些潜在风险分析调查,跟踪网络中的可疑行为。因此攻击溯源是一个反复的过程,从假设开始以循环的形式连续进行。 攻击溯源工具 安全分析师需要检查系统和网络上发生的历史操作记录和当前状态详细信息,因此需要依靠多种工具和数据源来协助溯源分析,常用的工具包括: 1)安全监控工具:安全分析师使用不同来源的监控数据,例如防火墙、终端防护、网络入侵检测、内部威胁检测以及其他安全工具的监控数据,用以描绘驻留在网络中的攻击者所进行的活动。 2)可视化分析工具:帮助安全分析师通过使用交互式仪表板来实现复杂关系数据可视化,发现不同数据集之间的隐藏关联关系。 5)其他工具:一些特定功能的分析工具对攻击溯源也有很好的帮助,例如检查PDF操作、PowerShell操作等。 威胁场景构建 Poirot将网络威胁狩猎定义为一个威胁情报子图模式匹配问题,在起源图中找到表示威胁行为的嵌入图来检测网络攻击,图5展示了Poirot方法概述图。

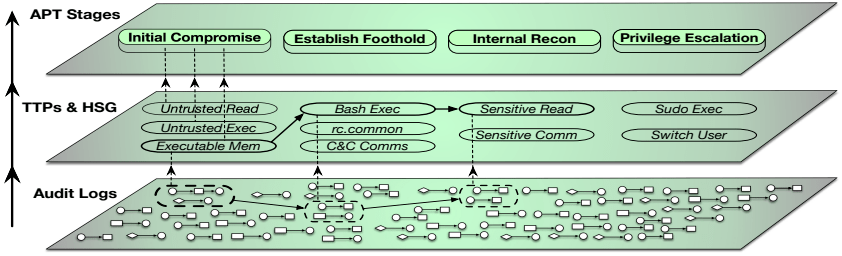

图5 Poirot方法概述 HOLMES将底层实体行为映射为ATT&CK矩阵中的技术和战术,同时生成一个高级攻击场景图实时总结攻击者行动,帮助研判人员进行分析,图6展示了Holmes方法框架。

图6 Holmes:从审计记录到高级APT阶段 总结 在全球信息化的背景下,网络活动安全性和威胁防范能力越来越受到业界的重视,采取主动的攻击溯源技术尤为重要。网络攻击溯源分析需要对网络攻击进行全面地深入了解,结合各种防御技术积累安全数据。得到充足的数据后利用机器学习、深度学习等算法,实现自动化分析达到高成熟度攻击溯源。 网络攻击溯源技术还有着巨大的发展空间,如何追溯到更多的有用数据,如何多维度地对得到的数据进行分析,以及如何提高攻击溯源技术的有效性等方面依旧任重而道远。返回搜狐,查看更多 |

【本文地址】

今日新闻 |

推荐新闻 |